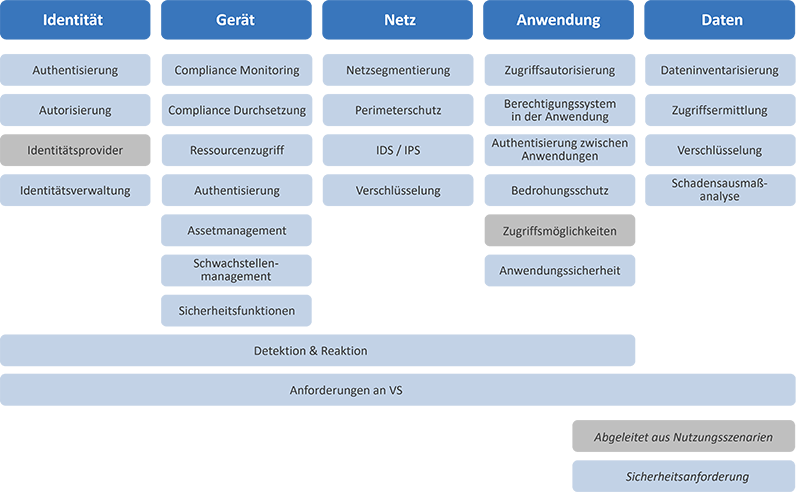

Die fünf Säulen sind:

- Identität (Authentifizierung, Authentisierung, Autorisierung, Identitätsprovider, Identitätsverwaltung)

- Gerät (Compliance Monitoring, Compliance Durchsetzung, Ressourcenzugriff, Authentisierung, Assetmanagement, Schwachstellenmanagement, Sicherheitsfunktionen)

- Netz (Netzsegmentierung, Perimeterschutz, IDS & IPS, Verschlüsselung)

- Anwendung (Zugriffsautorisierung, Berechtigungssystem in der Anwendung, Authentisierung zwischen Anwendungen, Bedrohungsschutz, Zugriffsmöglichkeiten, Anwendungssicherheit)

- Daten (Dateninventarisierung, Zugriffsermittlung, Verschlüsselung, Schadensausmaßanalyse)

Jede dieser Säulen enthält Funktionen und Aspekte, die bei der Integration von Zero-Trust-Prinzipien in bestehende Umgebungen berücksichtigt werden sollten. Die Querschnittsfunktionalitäten "Detektion & Reaktion" sind in den Säulen "Identität", "Gerät", "Netz" und "Anwendung" vorhanden, während die Funktion "Anforderungen an VS" in jeder der fünf Säulen präsent ist.

Für jede der fünf Säulen werden drei aufeinander aufbauende Reifegrade der Zero-Trust-Integration betrachtet, die den Umsetzungsgrad von Zero-Trust-Prinzipien in bestehenden Umgebungen spezifizieren. Diese Reifegrade werden wie folgt definiert:

- Klassisch (KL): In dieser Stufe erfolgen hauptsächlich manuelle Konfigurationen und Zuweisungen von Attributen auf Grundlage von statischen Sicherheitsrichtlinien. Ein zentrales Identitätsmanagement ist vorhanden, wird jedoch nicht für alle Identitäten in der Infrastruktur genutzt. Die Sicherheit der Identifizierung und Authentifizierung von Entitäten ist nicht durchgängig hoch und hängt weitgehend von statischen Faktoren ab. Das Least-Privilege-Prinzip wird teilweise umgesetzt, und die Sichtbarkeit in der Infrastruktur ist nur teilweise vorhanden. Incident-Response- und Mitigationsprozesse sind größtenteils manuell.

- Fortschrittlich (FO): In dieser Stufe gibt es einige Korrelationen zwischen den Säulen, eine zentrale Sichtbarkeit in der Infrastruktur und ein zentrales Identitätsmanagement. Sicherheitsrichtlinien werden säulenübergreifend durchgesetzt. Die Sicherheit der Identifizierung und Authentifizierung von Entitäten ist in weiten Teilen hoch und integriert dynamische Faktoren sowie kontinuierliche (Re-)Authentifizierung. Einige Incident-Response-Prozesse werden mit vordefinierten Mitigationen umgesetzt und in Teilen der Umgebung wird das Least-Privilege-Prinzip bereits angewendet.

- Ideal (ID): In dieser Stufe erfolgt das automatische Zuweisen von Attributen zu Ressourcen, basierend auf automatisierten Triggern. Dabei werden dynamische Sicherheitsrichtlinien automatisiert erstellt, die durch offene Standards auch innerhalb der anderen Säulen anwendbar sind. Nachverfolgt werden diese Prozesse über Logs und historische Informationen. Der Zugriff auf Ressourcen erfolgt dynamisch nach dem Prinzip der geringsten Rechte. Die Sicherheit der Identifizierung und Authentifizierung von Entitäten ist durchgängig hoch und hängt nicht von statischen Faktoren ab. Das Sicherheitsniveau der Identifizierung und Authentifizierung ist unabhängig von dem des Netzwerks. Das Vertrauen in die Komponenten und Prozesse zur Identifizierung, Authentisierung und Authentifizierung kann durch Zertifizierung oder ähnliche Nachweise verbessert werden.

Jede Säule kann unabhängig von den anderen weiterentwickelt werden, wodurch eine schrittweise Integration von Zero Trust-Prinzipien in bestehende Umgebungen ermöglicht wird. Ressourcen, sowohl personell als auch finanziell, können bedarfsgerecht auf die jeweiligen Umsetzungen in kleinen Schritten geplant werden. Bei identifizierten Überschneidungen oder Abhängigkeiten zwischen den Säulen muss auf Kompatibilität geachtet werden. Die Entscheidung, inwieweit ZeroTrust-Prinzipien umgesetzt werden sollen, sollte in einer anschließenden Bewertung für eine spezifische Architektur getroffen werden.

Bewertung und Umsetzung eines Zero Trust-Modells

Das BSI bewertet die Zero-Trust-Prinzipien als eine effektive Methode, um die Anwendungszugriffe robuster gegen verschiedene Arten von Angriffen zu gestalten. Die Umsetzung dieser Prinzipien kann das Ausmaß potenzieller Cyber-Attacken erheblich reduzieren. Sie führt zu einer kritischen Überprüfung des bisherigen impliziten Vertrauens in Entitäten innerhalb des internen Netzwerks und macht bisher nicht berücksichtigte Risiken transparent. Dadurch können geeignete Gegenmaßnahmen abgeleitet werden, die nur die notwendigen Zugriffe gewähren. Die Hauptziele des Schutzes in einem Zero-Trust-Ansatz sind dem BSI zufolge Integrität und Vertraulichkeit, nicht jedoch die Verfügbarkeit von Ressourcen. Grundsätzlich wird Zero Trust als ganzheitlicher Ansatz gesehen, in dem bewährte Sicherheitsmaßnahmen und Best-Practices zu einem holistischen Ansatz vereint werden.

Im Positionspapier betont das BSI neben dem Integrationsmodell und den Reifegraden einer Zero Trust-Umsetzung auch die Notwendigkeit einer guten Vorbereitung, um ein Zero Trust-Modell in einer Organisation zu implementieren. Nach dem BSI sind insbesondere folgende Schritte entscheidend:

- Zentrale Geschäftsprozesse der Organisation identifizieren und priorisieren

Für Zero-Trust-Architekturen ist eine detaillierte Ausarbeitung der Geschäftsprozesse erforderlich. Dies erfordert insbesondere die Abbildung der Kernprozesse der Organisation, die über die Definition von unterstützenden Prozessen, wie beispielsweise der IT, hinausgeht. - Alle beteiligten Parteien innerhalb der Organisation identifizieren

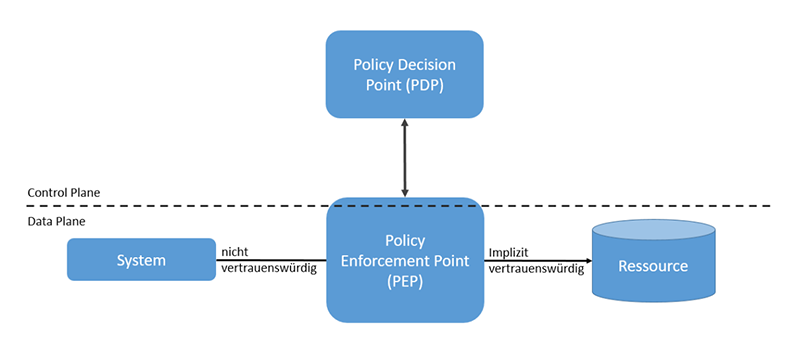

Es sollte ermittelt werden, welche Organisationseinheiten in den jeweiligen Geschäftsprozessen involviert sind. Dies führt zur Identifikation der Rollen, die später unter anderem als Grundlage für die Zugriffsentscheidungen des PDPs gegenüber konkreten Entitäten dienen. - Weitere Vorgaben identifizieren

Bei der Umsetzung müssen Vorgaben berücksichtigt werden, die sich aus Gesetzen, Verordnungen oder anderen rechtlichen Einflüssen ergeben können und möglicherweise Auswirkungen auf die durchzuführenden Maßnahmen oder deren Reihenfolge haben. - Alle beteiligten Ressourcen der Organisation identifizieren

Nachdem die Geschäftsprozesse erarbeitet wurden, müssen die beteiligten Ressourcen aus diesen abgeleitet werden. Dies ist besonders wichtig bei Zero-Trust-Architekturen, um anschließend detaillierte Zugriffsregeln festlegen zu können. - Formulierung von Sicherheitsrichtlinien, die Zero-Trust-Maßnahmen beinhalten

Diese Formulierungen sollen als Grundlage für spätere Zugriffsentscheidungen dienen, die festlegen, welche Entitäten unter welchen Bedingungen auf die Ressourcen zugreifen dürfen. Aus diesen Richtlinien werden maschinenlesbare Attribute abgeleitet, die beispielsweise im PDP ausgewertet werden können. - Markterkundung durchführen

Ein umfassender Einsatz von Zero Trust erfordert eine gründliche Untersuchung des Marktes nach geeigneten Produkten, da nicht alle Produkte alle erforderlichen Zero-Trust-Funktionen abdecken. Es ist wichtig zu überprüfen, ob bestimmte Produkte überhaupt in die Zero-Trust-Architektur implementiert werden können. - Priorisierung der Umsetzung

Dabei sollten Aspekte wie die Abhängigkeit von Clientkomponenten und deren Sicherheitszustand, das Vorhandensein geeigneter Anmeldeinformationen sowie offene Protokollschnittstellen und erforderliche Prozessänderungen berücksichtigt werden.

Ausblick

Für das BSI ist entscheidend, dem teils medial hervorgerufenen Eindruck zu begegnen, es bestehe für alle Organisationen nun akuter Handlungsdruck. Die Einführung von Zero Trust sollte laut BSI aber nur mit ausreichender Vorbereitung und gut strukturiert erfolgen.

Das BSI plant, eine Marktanalyse durchzuführen, um Zero-Trust-Funktionen in Produkten zu untersuchen. Gleichzeitig wird das BSI die IT-Grundschutz-Anforderungen weiterentwickeln, wobei auch Zero-Trust-Prinzipien berücksichtigt werden. Ein weiterer Schritt wird die Entwicklung von Umsetzungsansätzen für spezifische Einsatzumgebungen und Randbedingungen sein. Die Marktanalyse soll Angaben des BSI zufolge allerdings erst frühstens 2025 erfolgen.

Unabhängig von weiteren Details können Organisationen bereits jetzt Zero Trust in ihre Risikoanalysen einbeziehen, insbesondere vor dem Hintergrund der steigenden Bedrohungen. Für NCP ist klar: Zero Trust ist die Zukunft von Cybersicherheit – und wir nehmen gerne den richtigen Platz in Ihrem Zero-Trust-Konzept ein.