Secure by Default: Warum Regulierung sichere Werkseinstellungen erzwingt

Vernetzte Systeme müssen ab Werk sicher sein – DSGVO, NIS-2 und der Cyber Resilience Act fordern Secure by Default. Was das für Ihre IT-Architektur bedeutet.

Die Cyber-Resilienz-Verordnung der EU ist seit Dezember 2024 in Kraft. Sie zwingt Hersteller vernetzter Produkte zu klaren Sicherheitsstandards, Meldepflichten und Updates, wobei die Anforderungen von der Produktkategorie abhängen. Hersteller müssen ihre Prozesse anpassen und dokumentieren.

Viele Hersteller und Anwender fragen sich, was die Cyber-Resilienz-Verordnung für sie bedeutet. Der Cyber Resilience Act (kurz: CRA) trat bereits am 10. Dezember 2024 in Kraft. Die Verordnung greift innerhalb der nächsten ein bis zwei Jahre stufenweise: Am 11. September 2026 beginnen erste Meldepflichten für Hersteller, während der CRA am 11. Dezember 2027 den Status der sogenannten „vollen Anwendbarkeit“ erreicht.

Spätestens ab Ende 2027 greifen also neue Pflichten für betroffene Unternehmen. Dazu zählen verschärfte Sicherheitsanforderungen, Risikobewertungen, Dokumentationen und erweiterte Meldepflichten. Ohne diese Nachweise dürfen vernetzte Produkte nicht mehr neu in den EU-Markt gelangen. Die Anwendung der Verordnung ist jedoch unterschiedlich ausgestaltet, wobei feine Abstufungen über den konkreten Umfang der Anforderungen entscheiden.

Das Bundesamt für Sicherheit in der Informationstechnik nennt als Ziel der Verordnung ein „Mindestmaß an Cybersicherheit“ für alle vernetzten Produkte. Die Neuerungen sind tiefgreifend, so müssen künftig alle in der EU vertriebenen „Produkte mit digitalen Elementen“ bestimmte Sicherheitsvorgaben erfüllen. Das betrifft also alle Hersteller, die direkt oder indirekt vernetzte Hard- oder Software-Produkte auf den Markt bringen.

Die Regelung bleibt dabei bewusst allgemein gehalten, sie erfasst Endanwenderprodukte wie Smartwatches, vernetztes Spielzeug oder Computerspiele ebenso wie Business-Lösungen. Dazu gehören beispielsweise Mikroprozessoren, Cloud-Anwendungen, Firewalls oder auch VPNs (Virtuelle Private Netzwerke). Ausnahmen macht die EU nur bei Open-Source-Produkten, sofern sie keinen kommerziellen Zweck verfolgen.

Die Verordnung behandelt vernetzte Geräte unterschiedlich und sieht verschiedene Kategorien vor. Zu den einfachen „Produkten mit digitalen Elementen“ zählt alles, was nicht in höhere Kategorien passt. Zu den Beispielen zählen hier Smartphones, Software für Steuererklärungen, Saugroboter oder Airtags. Die nächste Kategorie heißt „Wichtige Produkte mit digitalen Elementen“ und teilt sich in Klasse-I- und Klasse-II-Produkte auf. Hinzu kommen noch „Kritische Produkte mit digitalen Elementen“.

Klasse-I-Produkte umfassen beispielsweise Webbrowser, Passwort-Manager, SIEM-Lösungen (Security Information & Event Management) sowie VPN-Software und -Hardware. Betriebssysteme, Router und Switches gehören ebenfalls dazu. Hypervisoren oder Container-Plattformen zählen hingegen zu den Klasse-II-Produkten. Chipkarten oder Hardware-Sicherheitsmodule gelten dagegen als kritische Produkte. Noch einmal kurz zusammengefasst:

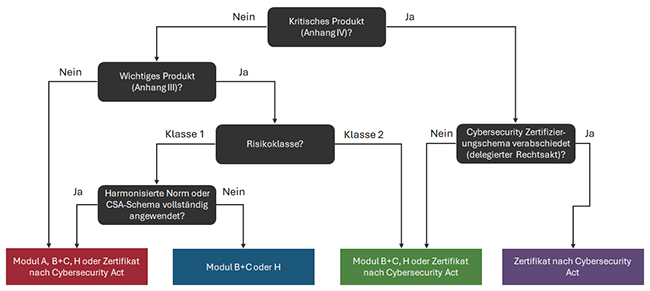

Diese Einteilung hat praktische Folgen: Klasse-II-Produkte unterliegen strengeren Pflichten als Hard- und Software der Klasse I. Dasselbe gilt für Klasse-I-Produkte im Vergleich zu Standardprodukten. Die Cyber-Resilienz-Verordnung sieht mehrere Module mit unterschiedlichen Verfahren vor, die von internen Kontrollen (Modul A) über die EU-Baumusterprüfung (Module B und C) bis hin zur umfassenden Qualitätssicherung (Modul H) reichen. Alternativ steht ein Zertifikatsprozess zur Verfügung.

Ein Diagramm der „Cyber Regulierung“-Website stellt den Entscheidungsprozess für die Auswahl des passenden Verfahrens übersichtlich dar.

Die Produktkategorien der neuen Cyber-Resilienz-Verordnung (Quelle: www.cyber-regulierung.de)

Bisher gab es keine gesetzliche Verpflichtung für Sicherheits-Updates, doch das ändert sich mit dem Cyber Resilience Act. Die Verordnung verpflichtet Anbieter, mindestens fünf Jahre lang Updates für ihre Produkte bereitzustellen und Schwachstellen zu schließen. Ein kürzerer Zeitraum gilt nur dann als zulässig, wenn die erwartete Lebensdauer des Produkts geringer ist.

Künftig stellen die Hersteller Sicherheits-Updates zudem unverzüglich und kostenlos bereit. Der Cyber Resilience Act macht dabei nur eine Ausnahme: Bei maßgeschneiderten Produkten dürfen Unternehmen kostenpflichtige Sicherheitspatches vertraglich vereinbaren.

Für Hersteller betroffener Produkte beginnt die Umsetzung mit einer Bestandsaufnahme: Zunächst prüfen sie, welche Produkte vom CRA betroffen sind und in welche Kategorien diese gehören. Die obige Grafik zeigt anschließend, welches Verfahren zur Anwendung kommt. Meistens müssen Firmen ihre Produktions- und Wartungsprozesse anpassen, eine Risikobewertung schätzt potenzielle Gefahren ein und identifiziert geeignete Gegenmaßnahmen. Ebenso wichtig ist eine ausführliche Dokumentation – speziell im Hinblick auf die in Module unterteilten Konformitätsverfahren.

Wichtig: Die Cyber-Resilienz-Verordnung gilt unabhängig von der Unternehmensgröße. Neue Produkte, die den CRA-Anforderungen nicht entsprechen, bleiben nach dem Stichtag Ende 2027 vom EU-Markt ausgeschlossen. Bereits verfügbare Produkte müssen Anbieter im schlimmsten Fall zurückrufen oder komplett vom Markt nehmen. Zudem sieht die Verordnung Geldstrafen bis zu 2,5 Prozent des Jahresumsatzes oder maximal 15 Millionen Euro vor.

Unterstützung bietet unter anderem das BSI. Die Behörde hat eine technische Richtlinie erstellt, die die Anforderungen an Hersteller und Produkte beschreibt. Außerdem stellt das BSI mehrere Infoflyer zum Download bereit, die Unternehmen einen ersten Überblick verschaffen.